CIS Controls V8: Hva er CIS 18 og hvordan du kan bruke det til awareness trening

Center for Internet Security lanserte en oppdatert versjon av sikkerhetstiltakene i 2021, kalt CIS Controls v8. Den består av 18 kontroller (derfor kalles den også CIS 18) som kan implementeres av alle organisasjoner for å forbedre sikkerheten mot de vanligste cybersikkerhetstruslene.

I dette blogginnlegget gir vi deg en generell oversikt over CIS Controls v8 med et dypdykk i Control 14, som krever trening i sikkerhetsbevissthet. Kontinuerlig trening i sikkerhetsbevissthet er den beste måten å etablere en sterk sikkerhetskultur på. Det lærer kollegene dine om sikkerhetstrusler, slik at de kan forsvare organisasjonen mot cyberangrep. Fordi trening er så viktig (og det er vårt fokus her hos CyberPilot), diskuterer vi for det meste kontroll 14. Vi gir deg forslag til hvordan du kan oppnå alle implementeringsretningslinjene for kontroll 14, og viser deg hvordan vår trening i sikkerhetsbevissthet og phishing oppfyller alle kravene.

Er CIS 18 relevant for min organisasjon?

Det finnes mange rammeverk og retningslinjer for cybersikkerhet, og de fleste organisasjoner jobber med flere ulike varianter. Det kan for eksempel være at du jobber med både GDPR og ISO 27001 eller andre rammeverk knyttet til spesifikke land og bransjer.

CIS Controls versjon 8 fungerer som en valgfri guide for beste praksis som noen organisasjoner bruker for å styrke sikkerheten og prioritere IT-investeringene sine. Den er populær fordi den gir deg konkrete tiltak for å beskytte organisasjonen mot noen av de vanligste cybersikkerhetstruslene. Faktisk er det mange av kundene våre som allerede bruker eller vurderer å bruke CIS Controls v8 for å holde sikkerheten i toppform. Derfor har vi laget en kort introduksjon til CIS 18-rammeverket og hvordan vi kan hjelpe deg med å oppnå samsvar med Control 14. Ta en titt og se om CIS Controls kan være noe for din organisasjon å bruke!

CIS 18 er den nyeste versjonen av CIS Controls

CIS Controls versjon 8 er den nyeste listen over sikkerhetstiltak som er publisert av Center for Internet Security (CIS), en ideell organisasjon som har gitt ut verdenskjente sikkerhetsanbefalinger i over tjue år. Til sammen utgjør kontrollene en liste over beste praksis som organisasjoner kan bruke til å veilede IT-sikkerhetsarbeidet sitt ved å beskytte seg mot de vanligste truslene mot cybersikkerhet, som phishing og skadelig programvare.

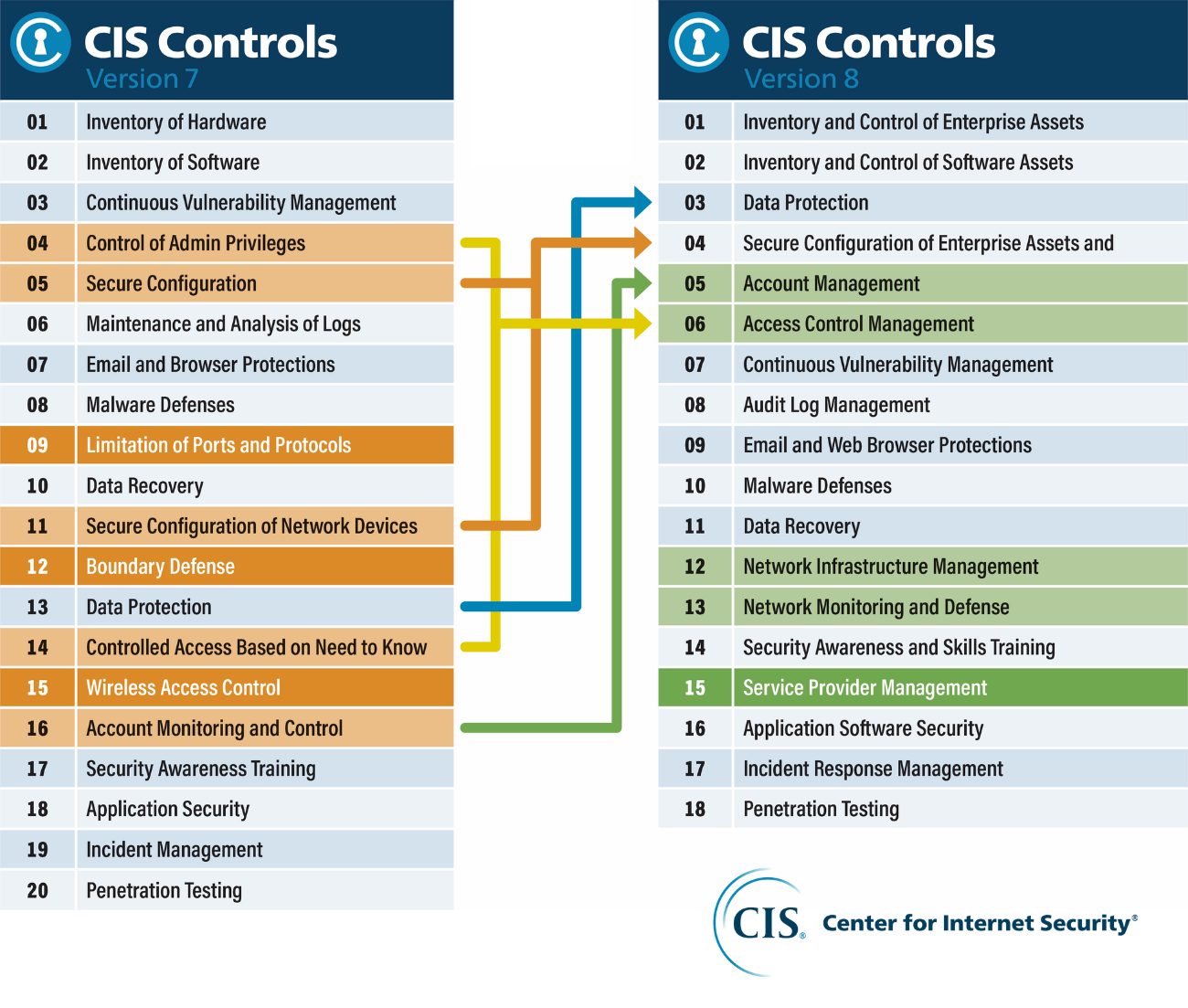

CIS Controls v8 har eksistert siden 2021, og den erstattet CIS Controls v7. Den nyere versjonen gir organisasjoner 18 kritiske sikkerhetskontroller å jobbe med i stedet for de 20 som var inkludert i CIS Controls versjon 7. Kontrollene og implementeringsretningslinjene er gratis tilgjengelig, slik at alle organisasjoner kan bruke dem til å forbedre cybersikkerheten.

Bildet nedenfor viser de oppdaterte 18 CIS-kontrollene i v8 og hvordan disse nye kontrollene er sammenlignet med de 20 kontrollene i v7.

Kilde: https://www.cisecurity.org/controls/v8

CIS Controls v8 består av 18 kontroller

De 18 kontrollene i versjon 8 gir deg 18 ulike kategorier av handlinger som utgjør et sterkt sikkerhetssystem. Hver kontroll har et overordnet mål med en liste over retningslinjer for implementering som CIS anbefaler for å nå dette målet. Retningslinjene gir deg en sjekkliste over beste praksis som vil hjelpe deg med å nå det overordnede målet med kontrollen. Jo flere retningslinjer du implementerer på tvers av de ulike kontrollene, desto sterkere blir sikkerheten din.

Hver av CIS' 18 kontroller er listet opp her, med en lenke til CIS' oversikt over kontrollen.

- CIS-kontroll 1: Inventering og kontroll av virksomhetens eiendeler

- CIS-kontroll 2: Inventar og kontroll av programvareressurser

- CIS-kontroll 3: Databeskyttelse

- CIS-kontroll 4: Sikker konfigurasjon av virksomhetens eiendeler og programvare

- CIS-kontroll 5: Kontoadministrasjon

- CIS-kontroll 6: Administrasjon av tilgangskontroll

- CIS-kontroll 7: Kontinuerlig sårbarhetsstyring

- CIS-kontroll 8: Administrasjon av revisjonslogg

- CIS-kontroll 9: Beskyttelse av e-post og nettleser

- CIS-kontroll 10: Forsvar mot skadelig programvare

- CIS-kontroll 11: Gjenoppretting av data

- CIS-kontroll 12: Administrasjon av nettverksinfrastruktur

- CIS-kontroll 13: Nettverksovervåking og -forsvar

- CIS-kontroll 14: Trening i sikkerhetsbevissthet og ferdigheter

- CIS-kontroll 15: Administrasjon av tjenesteleverandører

- CIS-kontroll 16: Sikkerhet for applikasjonsprogramvare

- CIS-kontroll 17: Håndtering av hendelsesrespons

- CIS-kontroll 18: Penetrasjonstesting

Siden de 18 CIS-kontrollene dekker så mange ulike deler av en organisasjons sikkerhet, fra sofistikerte teknologiske forsvarsverk til interne forberedelser og planlegging, er det vanskelig å ta tak i alle kontrollene på én gang. Det er mindre overveldende å fokusere på én kontroll om gangen og lage en plan for hvordan dere skal jobbe for å implementere denne kontrollen. Du vil sannsynligvis oppdage at du vil være avhengig av ulike tjenester og eksperter i arbeidet med å oppnå de ulike kontrollene.

Her hos CyberPilot handler alt om trening. Vi fokuserer på trening i sikkerhetsbevissthet fordi vi vet at menneskelige feil ligger bak de fleste IT-sikkerhetshendelser. Vi vet også at kontinuerlig trening og en sterk sikkerhetskultur gjør det mulig å redusere risikoen for sikkerhetsbrudd i organisasjonen.

I de neste avsnittene skal vi derfor snakke om CIS-kontroll 14 og hva den sier om trening i sikkerhetsbevissthet.

Utforsk kontroll 14: Retningslinjene for trening i sikkerhetsbevissthet og ferdigheter i CIS Controls v8

Hvis du bare leser oversikten over Control 14 fra CIS, vil du finne et vagt krav om å ha et program for kontinuerlig trening i sikkerhetsbevissthet. Her er hva Control 14 sier:

"Etablere og vedlikeholde et program for sikkerhetsbevissthet for å påvirke atferden blant de ansatte slik at de blir sikkerhetsbevisste og får de riktige ferdighetene for å redusere cybersikkerhetsrisikoen for virksomheten."

Årsaken til denne kontrollen er ifølge CIS at det ikke finnes noe sikkerhetsprogram som kan eliminere våre menneskelige sårbarheter:

"Menneskenes handlinger spiller en avgjørende rolle for om en bedrifts sikkerhetsprogram lykkes eller mislykkes. Det er lettere for en angriper å lokke en bruker til å klikke på en lenke eller åpne et e-postvedlegg for å installere skadelig programvare for å komme seg inn i en bedrift, enn å finne en nettverksutnyttelse for å gjøre det direkte. Brukerne selv kan forårsake hendelser, både med og uten hensikt."

Det er selvsagt et flott mål å gi organisasjonen regelmessig trening i sikkerhetsrisikoer. Men hvordan får du det til å skje?

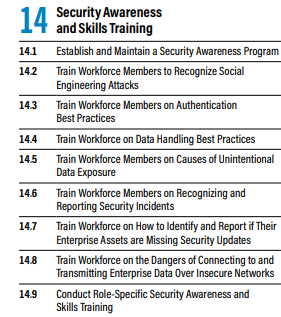

Implementeringsretningslinjene fra CIS er et godt sted å starte. De gir deg ni ulike beste fremgangsmåter som kan hjelpe deg med å opprette og opprettholde et vellykket treningsprogram for sikkerhetsbevissthet. Her er de ni anbefalingene:

Kilde: https://www.cisecurity.org/controls/v8, CIS Controls v8 Implementation Groups

I det følgende går vi dypere inn i hver av de ni anbefalingene, og gir deg konkrete tiltak for å oppfylle hver retningslinje.

14.1 Etabler og oppretthold et program for sikkerhetsbevissthet

Det første trinnet er å opprette og vedlikeholde et treningsprogram for sikkerhetsbevissthet, noe som gir mening ettersom resten av de beste praksisene handler om egenskaper som treningsprogrammet bør ha. Hvis du ikke allerede har et treningsprogram for IT-sikkerhet, kan det virke overveldende å komme i gang.

Det er mange beslutninger du må ta når du først skal bestemme deg for hvordan treningsprogrammet for sikkerhetsbevissthet skal se ut.

- Hva skal treningen dekke, og hvordan skal den gjennomføres?

- Hvordan gjør du treningen i sikkerhetsbevissthet interessant, slik at folk faktisk følger med?

- Bør du gjennomføre treningen med nettkurs, personlige møter eller en kombinasjon av begge?

I tillegg til beste praksis for cybersikkerhet er det også viktig å gi kollegene trening i IT-sikkerhets- og personvernlovgivningen i landet ditt, for eksempel GDPR. Selv om det kan virke som mye å ta opp, overlapper regelverk og beste praksis ofte hverandre, fordi de jobber mot samme mål - bedre sikkerhet og databeskyttelse. Det betyr at det krever litt omtanke å knytte temaene sammen, men innholdet vil gli sømløst inn i hverandre.

Det er viktig å vedlikeholde treningsprogrammet for sikkerhetsbevissthet, slik at gode digitale vaner alltid er friskt i minne hos medarbeiderne. Vi anbefaler et læringsformat som kalles mikrolæring, som gir leksjoner i små doser over en lengre periode. Dette er en naturlig måte å vedlikeholde et treningsprogram på, siden du har nye temaer å ta opp med et par måneders mellomrom. Vi bruker det også i vårt eget treningsprogram, der vi lanserer nye 5-7-minutters kurs annenhver måned.

14.2 Lær opp medarbeiderne til å gjenkjenne sosial manipulering

Angrep med sosial manipulering, som phishing , er den største sikkerhetstrusselen som organisasjoner står overfor i dag. Hvis vi ikke er påpasselige og bevisste, kan vi lett falle for et sosialt manipuleringsangrep og kompromittere passord, bankkontoopplysninger eller tilgang til IT-systemer.

Derfor er det viktig å lære opp kollegene dine i hvordan de gjenkjenner denne typen angrep. Den beste måten å lære teamet ditt om sosial manipulering på, er ved å utsette dem for ulike taktikker. En effektiv måte å lære kollegene dine å gjenkjenne sosial manipulering på, er ved å kjøre phishing-simuleringer. Simuleringer fungerer så bra fordi de gir kollegene dine en realistisk trussel, slik at de vet nøyaktig hva de skal være på vakt for i det daglige arbeidet. Simuleringer har den ekstra bonusen at de gir deg sanntidsinnsikt i hvordan kollegene dine presterer, slik at du får vite hvor godt teamet ditt er i stand til å oppdage sosial manipuleringstrusler og om de rapporterer dem riktig.

Vi har en veiledning som hjelper deg med å komme i gang med phishing-simuleringer, der vi snakker om hvor ofte du bør sende falske phishing-e-poster, og vanlige problemer du kan støte på når du skal lære de ansatte om phishing, og hvordan du kan løse dem.

Kombiner phishing-testing med bevisstgjøringskurs for å få best mulig resultat

I tillegg til praktiske phishing-tester er det nyttig å gi medarbeiderne dine bevissthetskurs der de lærer om hvordan de kan oppdage phishing-e-poster og vanlige sosial manipuleringstaktikker. På den måten kan teamet ditt bli kjent med hvordan man oppdager en phishing-e-post, og deretter sette ferdighetene sine på prøve under en phishing-simulering. Vårveiledning på om hvordan du utformer et treningsprogram med kurs i sosial manipulering og phishing, kan gi deg inspirasjon til emner du kan ta opp i treningen. En annen nyttig ressurs kan være vårt kurs om sosial manipulering.

14.3 Lær opp medarbeiderne i beste praksis for autentisering

Når teamet ditt kan det grunnleggende, som hvordan man lager et sterkt passord og hvordan man oppdager en phishing-e-post, er det på tide å ta ferdighetene deres til neste trinn. Autentisering er en måte å validere en brukers identitet på. Innen IT-sikkerhet er autentisering viktig for å få tilgang til kontoer og dobbeltsjekke at en e-post som ber om sensitiv informasjon, er legitim.

Når det gjelder beste praksis for autentisering, anbefaler vi at de ansatte får trening i tofaktorautentisering - hvordan det fungerer og hvorfor de bør bruke det på kontoene sine.

Vi anbefaler også at alle organisasjoner skaper en kultur der det er akseptabelt å autentisere e-postens opprinnelse før man iverksetter tiltak. Hvis du for eksempel får en e-post fra en kollega som ber deg om å dele et passord, bør du kontakte vedkommende på en annen måte (ved å snakke med vedkommende personlig eller ringe vedkommende) for å forsikre deg om at forespørselen er legitim før du handler. Dette er en viktig måte å oppdage og forhindre phishing-angrep på.

14.4 Lær opp medarbeiderne i beste praksis for datahåndtering

Det kan være viktig for organisasjonen din å lære opp kollegene dine i riktig håndtering av personopplysninger for å overholde GDPR, begrense datainnbrudd eller bare følge beste praksis for sikkerhet. Håndtering av data er sannsynligvis en del av alles arbeidsbeskrivelse. Det må gjøres med omhu for å beskytte den enkeltes personvern og beskytte folk mot svindel i tilfelle datainnbrudd.

Noen av temaene du kan lære opp de ansatte i datahåndtering, kan være

- Hva personopplysninger er

- De juridiske kravene til behandling av personopplysninger

- Hvem som bør ha tilgang til personopplysninger

- Hvordan du kan minimere mengden data du lagrer, og hvorfor du bør gjøre det

- Hvordan du kan kvitte deg med data på en sikker måte når du ikke lenger trenger dem

Kanskje er det også relevant for kollegene dine å vite hva en databehandler og en behandlingsansvarlig er. Ved å lære opp teamet ditt i gode vaner når det gjelder håndtering av data, kan du i stor grad minimere risikoen for at noe går galt i form av datainnbrudd eller brudd på GDPR.

14.5 Lær opp medarbeiderne om årsakene til utilsiktet eksponering av data

De fleste sikkerhetshendelser skjer ved et uhell. Vi kan for eksempel ved et uhell sende en e-post med data til feil person, legge ut noe på nettet uten å innse at det inneholder personopplysninger, eller dele feil fane slik at alle kan se den under et videomøte.

Det kan også skje at du sitter på en kafé og ikke er klar over at personen som sitter ved siden av deg, har fri sikt til skjermen din, der kundenes data vises. Poenget er at de fleste sikkerhetshendelser skyldes menneskelige feil. Og det første skrittet mot å forebygge disse feilene er å være klar over dem. Ved å lære opp kollegene dine om de ulike måtene de kan komme til å eksponere data på ved et uhell, kan du hjelpe dem med å senke farten og være forsiktige når de får tilgang til personopplysninger.

14.6 Lær opp medarbeiderne i å gjenkjenne og rapportere sikkerhetshendelser

Vi trener slik at vi er forberedt på det som virkelig skjer når det skjer. Ved å lære organisasjonen hvordan man gjenkjenner et potensielt sikkerhetsproblem og hvordan man rapporterer det på riktig måte, sørger du for at de er klare til å handle i tilfelle et reelt sikkerhetsbrudd. Igjen er det her en kombinasjon av trening i sikkerhetsbevissthet og phishing-testing er nyttig.

Først kan du lære teamet ditt om tegnene på et sikkerhetsbrudd og hva de skal gjøre hvis de mistenker en sikkerhetshendelse. Reaksjonsprosessen kan for eksempel være: "Ikke åpne noen lenker eller last ned vedlegg. Kontakt IT-sjefen umiddelbart, og advar deretter kollegene dine."

Etter at du har lært teamet ditt om tegnene på et sikkerhetsbrudd og rapporteringsprosessen, kan du teste hvordan de reagerer på en sikkerhetshendelse i praksis med en phishing-simulering. En slik praktisk øvelse vil fortelle deg hvor du bør fokusere treningen din i fremtiden, basert på to innsikter. For det første vil du se hvor godt teamet ditt er i stand til å oppdage en sikkerhetshendelse basert på antall personer som utfører den ønskede handlingen i phishing-e-posten. For det andre vil du også få et inntrykk av hvor godt kollegene dine forstår rapporteringsprosessen, basert på hvor mange som kontakter riktig (eller feil) person. Begge disse innsiktene vil hjelpe deg med å finne ut om det er noen uklarheter som du bør oppklare i fremtidig trening.

14.7 Gi medarbeiderne trening i hvordan de kan identifisere og rapportere om sikkerhetsoppdateringer mangler på bedriftens eiendeler

Sikkerhetsoppdateringer er noe vi alle får med noen måneders mellomrom. Og fordi vi får dem så ofte, og vanligvis må starte enhetene våre på nytt for å fullføre dem, er det fristende å utsette dem. Dette kan bli et problem når vi fortsetter å trykke på "påminn meg i morgen"-knappen i stedet for å installere oppdateringen.

Problemet er at de fleste ikke er klar over hvor viktige disse oppdateringene er. De reparerer feil og sikkerhetshull i programvaren, så å utsette en oppdatering er omtrent som å la vinduet til huset ditt stå åpent mens du er på ferie.

Vi foreslår at du lærer kollegene dine alt om sikkerhetsoppdateringer, inkludert hvorfor de bør holde enhetene sine oppdaterte og hvordan de kan sjekke om en oppdatering er tilgjengelig.

14.8 Gi medarbeiderne trening i farene ved å koble seg til og overføre bedriftsdata via usikre nettverk

Det er ganske vanlig å jobbe fra en kafé, et hotell eller på offentlig transport. Og mange kobler seg til gratis Wi-Fi som tilbys på disse stedene uten å tenke seg om. Men selv om gratis Wi-Fi er praktisk, er det også ubeskyttet og farlig. Når Wi-Fi er ubeskyttet, kan nettkriminelle lure seg inn på nettverket og stjele dataene dine eller legge inn skadelig programvare på enheten din. En slik situasjon ville vært ille om du brukte en privat enhet, men konsekvensene er enda større om du bruker en arbeidsenhet, fordi du da setter hele bedriftens data og systemer i fare.

Derfor er det viktig å informere medarbeiderne dine om hvorfor de ikke bør bruke offentlig Wi-Fi, og hva de bør bruke i stedet. I stedet for å koble seg til hotellets gratis internett når du er på reise, er det for eksempel en bedre idé å koble seg til en mobil hotspot. Med en mobil hotspot kan du koble én enhet, for eksempel en bærbar datamaskin, til Internett ved å bruke mobildataene til en annen enhet, for eksempel en mobiltelefon. Siden du kobler deg til via en av dine egne enheter, er mobile hotspots sikre. Vi dekker alle disse temaene i kurset vårt om å jobbe på farten.

14.9 Gjennomfør rollespesifikk trening i sikkerhetsbevissthet og -ferdigheter

Når du har treningsprogrammet for sikkerhetsbevissthet på plass og har dekket det grunnleggende, kan du begynne å gå mer i dybden med rollespesifikk trening. Kanskje er det ikke relevant for alle å lære om databehandleravtaler, men det kan være viktig for teamledere som administrerer kontrakter med eksterne partnere. Det er også mulig at de ulike avdelingene i organisasjonen ikke alle bruker de samme programmene i det daglige arbeidet. Regnskapsteamet bruker kanskje et faktureringssystem som ingen andre bruker, mens produktteamet kanskje bruker en teknisk plattform som er spesifikk for deres arbeid. I slike tilfeller kan det være lurt å tilpasse treningen til programvaren eller plattformene som brukes av de ulike avdelingene, slik at treningen er relevant for de unike truslene og programmene de jobber med.

Forskning viser at du kan øke evnen til å huske informasjon ved å gjøre treningen relevant for kollegene dine. Så se om du av og til kan skreddersy treningen i sikkerhetsbevissthet til stillingsbeskrivelsene til kollegene dine.

CyberPilots trening i sikkerhetsbevissthet oppfyller alle retningslinjer for implementering av Control 14

Nå som vi har gått gjennom trinn for trinn hvordan du kan takle hver av de ni implementeringsretningslinjene i kontroll 14 i CIS 18, bør du ha en god idé om hvordan du kan komme i gang med treningen i sikkerhetsbevissthet. For å gjøre det enda mer oversiktlig vil vi vise deg hvordan CyberPilot kan hjelpe deg med å oppnå alle de ni retningslinjene og bidra til at du oppfyller kravene i Kontroll 14.

14.1 Etablere og vedlikeholde et program for sikkerhetsbevissthet

- CyberPilots trening i sikkerhetsbevissthet publiserer nye kurs annenhver måned (i tillegg til vår katalog med eksisterende kurs). Dette hjelper deg med å opprettholde et treningsprogram der kollegene dine holdes oppdatert om nye sikkerhetstrusler. Prøv kursene våre gratis i 14 dager.

- CyberPilots Awareness Intro-kurs gir en oversikt over hvorfor cybersikkerhet er viktigere enn noensinne

14.2 Lær opp medarbeiderne dine til å gjenkjenne sosial manipulering

- Våre kurs i sikkerhetsbevissthet inneholder mange kurs om hvordan man gjenkjenner ulike typer phishing og sosial manipulering. Kursene våre om phishing og sosial manipulering gir for eksempel kollegene dine en innføring i disse temaene.

- Du kan utvide introduksjonskursene med mer dyptgående kurs, for eksempel vårt kurs om målrettet phishing (spear phishing). Å starte med det grunnleggende og deretter bryte ned emnene ytterligere er en fin måte å opprettholde et treningsprogram med nytt innhold som vil utvikle medarbeidernes kunnskap over tid.

14.3 Gi medarbeiderne trening i beste praksis for autentisering

- Autentisering er en viktig del av organisasjonens forsvar mot sikkerhetstrusler. Og det finnes ulike typer autentisering. Du kan for eksempel lære kollegene dine om hvordan og hvorfor de bør bruke tofaktorautentisering på kontoene sine med vårt kurs om tofaktorautentisering. Denne typen autentisering verifiserer en persons identitet ved tilgang til en konto.

- En annen type autentisering er hvordan vi verifiserer at e-poster er legitime og kommer fra den de utgir seg for å være. Denne typen autentisering beskytter organisasjonen mot phishing-forsøk, fordi den krever at medarbeiderne dine bekrefter at en e-post med sensitive dataforespørsler er legitim før de utfører en handling. I kurset vårt om hvordan du håndterer en phishing-e-post, går vi gjennom måter å autentisere e-poster på, for eksempel ved å snakke med avsenderen personlig eller ringe dem.

14.4 Lær opp medarbeiderne i beste praksis for datahåndtering

- Beste praksis for datahåndtering er viktig hvis organisasjonen din skal overholde personvernforordningen. Når de ansatte håndterer data med omhu, hjelper de også organisasjonen med å forhindre kostbare datainnbrudd.

- Vi har flere kurs som gir de ansatte trening i hva personopplysninger er og hvilke forholdsregler de bør ta når de håndterer dem. Vi har for eksempel kurs som dekker det juridiske grunnlaget for behandling av data og hvordan man beskytter personopplysninger.

14.5 Lær opp medarbeiderne om årsaker til utilsiktet eksponering av data

- Ingen ville med vilje eksponere sensitive data (med unntak av nettkriminelle). Likevel skjer det hele tiden - små feil som er enkle å gjøre når vi ikke er oppmerksomme, kan føre til store datainnbrudd. Derfor er det viktig å lære opp teamet ditt om hvordan de kan komme til å eksponere data ved et uhell. Det vil vise dem hvorfor de alltid bør være oppmerksomme på potensielle sikkerhetsrisikoer.

- For å hjelpe deg har CyberPilot et kurs om e-post og personopplysninger, siden det å sende personopplysninger via e-post er en av de største kildene til utilsiktet eksponering av data. Vi har også et kurs om sikkerhetsrisikoer under videomøter, siden utilsiktet deling av feil skjerm kan føre til at sensitive data vises til feil målgruppe.

14.6 Gi medarbeiderne trening i å gjenkjenne og rapportere sikkerhetshendelser

- Siden kollegene våre er førstelinjeforsvaret mot sikkerhetsbrudd, er det avgjørende at de vet hvordan de skal gjenkjenne og rapportere en potensiell sikkerhetstrussel på riktig måte. Kurset vårt om CEO-svindel kan gjøre teamet ditt oppmerksom på denne farlige sikkerhetstrusselen, mens kurset vårt om hvordan man håndterer en phishing-e-post gir praktiske tips om hva man bør gjøre når man blir utsatt for en sikkerhetshendelse. Du bør også kommunisere organisasjonens unike rapporteringsprosess tydelig til alle.

- For å lære opp de ansatte i rapportering av sikkerhetshendelser og teste beredskapen deres, anbefaler vi at du sender simulerte phishing-e-poster gjennom et phishing-treningsprogram. Dette vil gi teamet ditt muligheten til å praktisere det de har lært gjennom treningskursene.

14.7 Lær opp medarbeiderne i hvordan de kan identifisere og rapportere om bedriftens eiendeler mangler sikkerhetsoppdateringer

- Oppdateringer er en ofte oversett del av IT-sikkerheten. Men det bør de ikke være! Ved å installere oppdateringer på enhetene våre når de blir tilgjengelige, tetter du hull i sikkerheten og gjør dem mindre sårbare for ondsinnede dataangrep.

- For å lære opp kollegene dine om viktigheten av å installere oppdateringer i tide, har vi et kurs om oppdateringer. Vi tar også opp oppdateringer sammen med andre emner i kurset vårt om beskyttelse av jobbdatamaskinen.

14.8 Opplys medarbeiderne om farene ved å koble seg til og overføre bedriftsdata via usikre nettverk

- Usikre nettverk er noe vi alle må være forsiktige med, spesielt siden mange av oss jobber på steder som kafeer, hoteller eller offentlige transportmidler. Farene ved å koble seg til offentlige eller usikre nettverk er imidlertid ikke godt kjent, noe som kan føre til store sikkerhetsrisikoer.

- Med CyberPilots awarenss-kurs har vi flere kurs som forbereder kollegene dine på å praktisere gode digitale vaner når de jobber utenfor kontoret eller hjemme. Vi har for eksempel et kurs om sikker surfing på Internett og et annet kurs om å jobbe på farten. Disse kursene vil lære kollegene dine å tenke seg om to ganger før de bruker offentlig Wi-Fi, og hva de bør gjøre i stedet.

14.9 Gjennomfør rollespesifikk trening i sikkerhetsbevissthet og -ferdigheter

- Med CyberPilots bevissthetstrening kan du sende kurs til bestemte personer eller team - dette er nyttig når det er et tema som du ønsker at et team skal få en oppfriskning eller mer detaljert informasjon om.

- Du kan også lage dine egne kurs ved hjelp av CyberPilots plattform. Ved å skreddersy kursene dine kan du dekke emner som er spesifikke for arbeidsoppgavene og verktøyene som brukes av hvert team.

Så det var det! Nå har du forhåpentligvis fått et godt inntrykk av hvordan CyberPilot kan hjelpe deg med å overholde alle deler av Control 14 i CIS Controls v8. Vi har alt vi trenger, med kursene vi har listet opp ovenfor og mange flere. Og med nye kurs som kommer ut annenhver måned, kan du være sikker på at vår trening i sikkerhetsbevissthet vil holde teamet ditt bevisst og sikkert.

CIS Controls v8 er ett av mange rammeverk for cybersikkerhet du kan bruke

Det finnes mange ulike rammeverk for cybersikkerhet du kan jobbe innenfor, og CIS Controls v8 er bare ett av dem. Noen andre rammeverk er GDPR, ISAE 3000, ISAE 3402, ISO 27001 og NIS2. Vi kommer ikke til å gå inn på alle disse her, men i dette innlegget går vi gjennom vanlige retningslinjer og rammeverk for cybersikkerhet, og hva hvert av dem krever av trening i sikkerhetsbevissthet.

Hvilket rammeverk du jobber innenfor, avhenger av bransje, sted og hvor du driver virksomhet. Mange av rammeverkene overlapper hverandre og hjelper deg også i arbeidet med å overholde GDPR.

Hvis du er nysgjerrig på mer informasjon, finner du på denne siden informasjon om hvordan CIS Controls hjelper deg med å overholde andre sikkerhetsrammeverk, inkludert GDPR, NIST og ISO 27001.

Trening i sikkerhetsbevissthet hjelper deg med å oppfylle CIS 18-standardene samtidig som du forbedrer den generelle sikkerheten din

De oppdaterte CIS-kontrollene viser hvor viktig det er å gi organisasjonen trening i beste praksis for IT-sikkerhet. Kontinuerlig treningi sikkerhetsbevissthet er påkrevd som en del av CIS Controls v8 og andre sikkerhetsforskrifter, som GDPR. Det er påkrevd fordi det fungerer!

CyberPilots awareness trening og phishing-testing er to måter å oppfylle disse kravene til trening i sikkerhetsbevissthet og forberede organisasjonen din på de vanligste sikkerhetstruslene. Hvis du er interessert i å lære mer om hvordan vi kan samarbeide for å støtte organisasjonens overholdelse av cybersikkerhet, er du velkommen til å kontakte teamet vårt.

You will receive inspiration, tools and stories about good cyber security practice directly in your inbox. Our newsletter is sent out approximately once a month.