|

Definisjon av phishing

Phishing (også kalt nettfiske eller phiske) er et type angrep der nettkriminelle sender villedende e-poster for å lure deg til å dele sensitiv informasjon. Denne informasjonen brukes deretter til å få tilgang til viktige kontoer, noe som kan resultere i identitetstyveri og store økonomiske tap. Siden phishing-angrep stadig blir vanligere og mer sofistikerte, utgjør de en av de største sikkerhetstruslene bedrifter står ovenfor.

|

Innhold

Phishing-angrep har blitt vanlig

Phishing-angrep viser ingen tegn til å avta. I 2020 var phishing den vanligste formen for nettkriminalitet og fordoblet i hyppighet fra året før. Globalt opplevde over 75 % av verdens bedrifter en eller annen form for phishing-angrep i 2020.

Det er ingen tvil om at pandemien har påvirket bedrifter ved å medføre mye usikkerhet og nye arbeidsvaner som å jobbe hjemmefra. I tillegg har såkalte "phishing kits" blitt mer tilgjengelige, hvilket gjør det enklere enn aldri før å utføre phishing-angrep. Bedrifter er derfor ekstra utsatt for tiden.

I dette blogginnlegget forklarer vi hva phishing er, kjennetegnene på et angrep og de ulike typene phishing du må være oppmerksom på. Deretter går vi gjennom hva du kan gjøre for å forhindre at bedriften din blir en del av phishing-statistikken.

Kjennetegn på en phishing-e-post

De fleste vet en e-post fra en "nigerianske prins" som tilbyr deg en enorm sum penger er et forsøk på phishing. Men når nettkriminelle bruker taktikker som fremstår oppriktige og utnytter tilliten din kan selv den mest årvåkne personen bli offer for et phishing-angrep! La oss ta en titt på de typiske kjennetegnene på en phishing-e-post:

- E-posten har dårlig grammatikk og inneholder stavefeil. Det mest åpenbare tegnet på en phishing-mail er feil bruk av grammatikk og dårlig staving. De fleste selskaper bruker autokorrektur og stavekontrollverktøy på utgående e-poster, så vær forsiktig når du mottar en e-post med mange skrivefeil.

- E-posten er uvanlig. Hvis forespørselen i e-posten er utenom det vanlige, og ikke ifølge normen i bedriften din bør du være skeptisk. Et eksempel kan være hvis noen i IT-avdelingen din sender deg en e-post angående installasjon av programvare når dette vanligvis håndteres på en annen måte.

- E-posten krever at det handles raskt. Phishing-e-poster bruker ofte trusler eller gir deg en følelse av at det haster. Det får deg til å reagere raskt, før du rekker å tenke rasjonelt. De fem mest brukte emnelinjene i phishing-angrep i 2019 inkluderte ordene haster, forespørsel, viktig, betaling eller oppmerksomhet.

- E-posten inneholder mistenkelige vedlegg. Phishing-e-poster inneholder vanligvis skadelige vedlegg eller hyperlenker til skadelige nettsteder. Ett impulsivt klikk senere og enheten din er infisert, eller du har overlevert personlig identifiserbar informasjon, kredittkortdetaljer eller passord til den nettkriminelle.

-

E-posten er for god til å være sann. Hvis e-posten oppfordrer deg til å klikke på en lenke eller åpne et vedlegg for å løse inn en belønning av en eller annen art, slik som eksempelet med den nigerianske prinsen, er det sannsynligvis et phishing-forsøk. Hvis noe høres for godt ut til å være sant, er det sannsynligvis nettopp det.

Phishing-e-poster er ofte rettet mot ansatte

Nettkriminelle har en tendens til å rette seg mot det "svakeste leddet" i selskapet; uten skikkelig opplæring i nettsikkerhet vil dette ofte være dine ansatte. Under er et eksempel på en phishing-e-post som har som formål å dra nytte av dine ansattes tillit til og respekt for autoritet. E-posten informerer de ansatte om en "ny evakueringsplan" grunnet nye myndighetsbestemmelser, og den ansatte blir gitt en kort frist til å lese og signere planen ved å klikke på den inkluderte hyperlenken.

Hva er et "phishing kit"?

En av grunnene til at phishing-angrep har blitt vanlig er tilgangen på phishing-kits. Et phishing-kit er en samling programvareverktøy som gjør det enkelt for nettkriminelle, uavhengig av deres tekniske ferdigheter, å lansere en phishing-kampanje. Phishing-kits kommer nemlig komplett med e-postmaler, grafikk og skript som kan brukes til å lage overbevisende imitasjoner av legitime nettsteder. Så lenge phishing-kits eksisterer på det mørke nettet, vil phishing-angrep sannsynligvis bare fortsette.

Berømte phishing-angrep

Noen phishing-angrep har skapt store overskrifter. Eksemplene nedenfor illustrerer hvordan selv de mest teknologikyndige selskapene kan bli ofre for phishing-e-poster – og enda viktigere viser de hvordan angrepene kunne vært forhindret hvis selskapene hadde vært mer proaktive når det gjaldt å skape bevissthet rundt phishing.

For noen år siden ble Facebook og Google ofre for et phishing-angrep som kostet dem mer enn 100 millioner dollar. En nettkriminell opprettet et falskt selskap som utga seg for å være leverandør av datadeler tilknyttet teknologigigantene, og sendte phishing-e-poster til bestemte ansatte som fakturerte dem for varer og tjenester.

Et annet eksempel er Sony Pictures, der ansatte mottok phishing-mail som så ut til å komme fra Apple. Ofrene ble bedt om å skrive inn Apple-ID-en sin i et falskt skjema, og dette ga den nettkriminelle mulighet til å finne ut påloggingsinformasjonen deres på Sony-nettverket. Angrepet kostet selskapet mer enn 100 terabyte av selskapsdata, inkludert økonomiske dokumenter og kundedata.

Ulike typer phishing

Spyd-phishing, vishing, smishing – listen fortsetter. Phishing har utviklet seg til mange former. De varierer ut ifra hvem som er målet for angrepet og hvilken metode som blir brukt til å utføre angrepet. Målet er i midlertid felles for dem alle: å innhente sensitiv informasjon fra offeret. La oss bryte ned de forskjellige formene for phishing-angrep:

-

Vishing

-

CEO-svindel

-

Spyd-phishing

-

Whaling

-

Barrel-phishing

Smishing - nettfiske via tekstmeldinger

Smishing er phishing via tekstmeldinger. I likhet med phishing gir tekstmeldingen deg en følelse av at det haster, og ser ut til å komme fra en pålitelig kilde. Den inneholder en URL-kobling som tar deg til et phishing-verktøy hvor du blir bedt om å oppgi privat informasjon. Her er et eksempel på et VISA kredittkort smishing-angrep.

Vishing - nettfiske via telefonsamtaler

Har du noen gang mottatt en telefon fra noen som sier de ringer fra Microsoft? Da har du ha blitt utsatt for vishing eller voice-phishing. Det er lett å tenke at "ingen faller for noe sånt", men du vil bli overrasket over hvor mange som, ved hjelp av litt overbevisning og en forfalsket telefon-ID, blir overtalt til å installere skadelig programvare. Sjekk ut eksempler på vanlige vishing-angrep her.

CEO svindel - å utgi seg for å være en bedriftsleder

CEO-svindel, også kjent som ledelses-svindel, er en type nettkriminalitet der angriperen utgir seg for å være administrerende direktør, finansdirektør eller en annen bedriftsleder via mail. Det fungerer fordi det utnytter tilliten din til autoritetsfigurer og får deg til å utføre forespørselen uten å tenke deg om.

Spyd-phishing - angrep rettet mot bestemte ansatte

Spyd-phishing er en målrettet form for phishing. I stedet for å sende ut en generisk mail, bruker den nettkriminelle tid på å undersøke offeret for å tilpasse mailen og dermed virke mer troverdig for mottakeren, enten det er enkeltperson eller en hel avdeling i et selskap. Slike angrep krever derfor mer forarbeid for den nettkriminelle, men er ofte mer vellykket fordi folk ikke er på vakt når mailen ser ut til å komme fra noen som kjenner dem.

Whaling - angrep rettet mot toppledere

Whaling, eller whale-phishing, er en form for spyd-phishing rettet mot de «store fiskene» som administrerende direktører eller andre høyprofilerte personer. Nettkriminelle drar nytte av den offentlig tilgjengelige informasjonen om disse personene for å skreddersy phishing-mailen. En whaling-mail kan f.eks. hevde at selskapet står i fare for å bli saksøkt eller at dets omdømme henger i en tynn tråd på grunn av en offentlig hendelse eller en beslutning tatt av direktøren. For aktuelle eksempler på whaling, sjekk ut denne bloggen.

Barrel phishing - å sende en "uskyldig" mail før phishing-mailen

Denne taktikken, også kalt “double-barreling”, innebærer at det sendes to separate mailer. Den første mailen er lokkeagnet, og den andre inneholder det skadelige vedlegget. Den første mailen kan virke som om den kommer fra kollegaen din og kan se slik ut: «Hei, er du på kontoret? Kan du gjøre meg en rask tjeneste?» Hensikten med denne uskyldige e-posten er å etablere tillit og troverdighet, slik at du blir mindre mistenksom. Deretter mottar du den andre oppfølgings-mailen. Den kan for eksempel lyde slik: "Hei igjen, kan du se igjennom denne rapporten så fort som mulig?" Denne mailen inneholder en skadelig link, som tar deg til et falskt nettsted.

Pharming

Pharming vil si at den nettkriminelle omdirigerer nettstedforespørselen din til et nettsted som ser ut som det virkelige nettstedet, som f.eks. bankens nettsted, uten at du vet om det. På denne måten kan den nettkriminelle få opplysninger om påloggingsdataene dine, og kan bruke disse for å få tilgang til kontoen din. I motsetning til phishing hvor angrepet skjer via elektronisk kommunikasjon, skjer pharming direkte i nettleseren. Hvordan virker dette? Enkelt sagt manipulerer de nettkriminelle domenenavnsystemet (DNS), som er det systemet som kobler nettlesere til nettsteder. Derfor er denne formen for angrep ekstremt sofistikert og vanskelig å oppdage.

Quishing

Quishing er phishing ved hjelp av QR-koder. I stedet for lenker i e-poster bruker de kriminelle QR-koder for å få tak i data og påloggingsinformasjon fra ofrene sine eller for å installere skadelig programvare.

Quishing-angrepene er vanskelige å oppdage, ettersom alle QR-koder ser like ut helt til du holder skanneren over dem, og du kan ikke sjekke om lenken ser falsk ut.

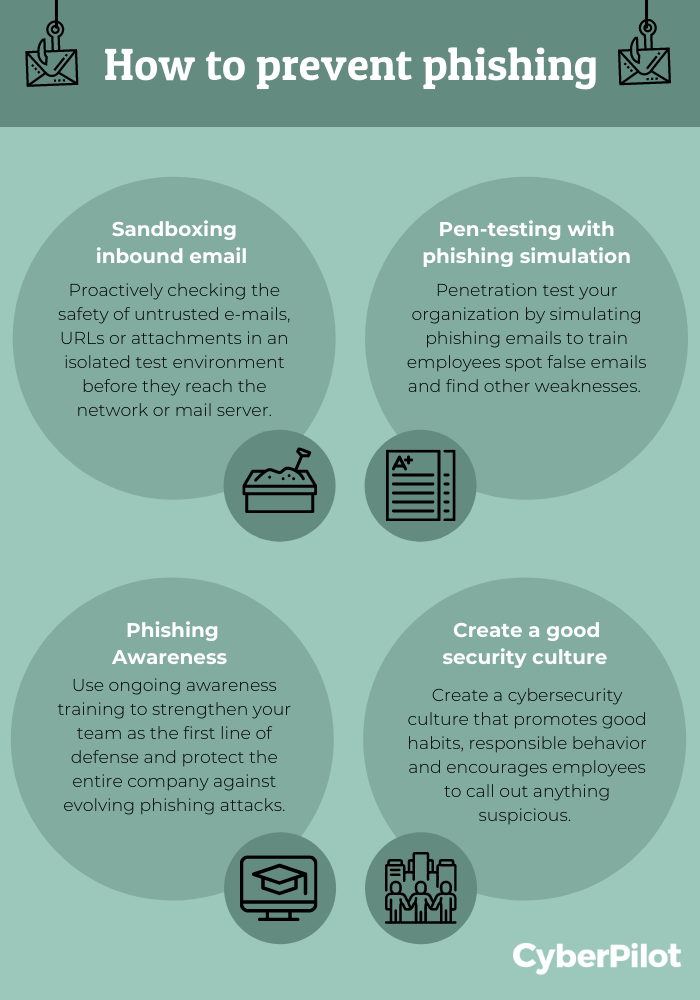

Hvordan beskytte seg mot phishing

Så hvordan unngår du å bli offer for phishing? To konkrete tekniske tiltak som bidrar til å beskytte bedriften din mot phishing er “sandboxing“ og penetrasjonstesting med simuleringer. Men i realiteten er det mennesker som er målet for phishing-forsøk, og derfor må mennesker også utgjøre hovedforsvaret mot dem! Derfor er det å skape bevissthet rundt phishing og en god sikkerhetskultur det første du burde gjøre for å forhindre phishing-angrep i bedriften din.

Sandboxing av inkommende mail

"Sandboxing" er en proaktiv forsvarsteknikk som IT-sikkerhetsavdelingen din kan implementere. Det innebærer å sjekke sikkerheten til upålitelige e-poster, URL-er eller vedlegg i et isolert testmiljø, før de når nettverket eller e-postserveren din. Denne teknikken gir et ekstra beskyttelseslag på toppen av de tradisjonelle filtrene som skanner innkommende e-poster.

Pen-testing med phishing-simulering

Penetrasjonstesting, eller pen-testing, går ut på å teste organisasjonens beredskap mot phishing. En måte å gjøre dette på er ved hjelp av simulerte phishing-angrep der de ansatte kan trene ferdighetene sine i å oppdage falske e-poster. Du kan innføre denne øvelsen på egenhånd, eller jobbe med en ekstern treningspartner (som oss), avhengig av målene dine. Resultatene hjelper deg med å identifisere svake punkter og deretter utarbeide strategier for videre opplæring.

Bevissthet rundt phishing

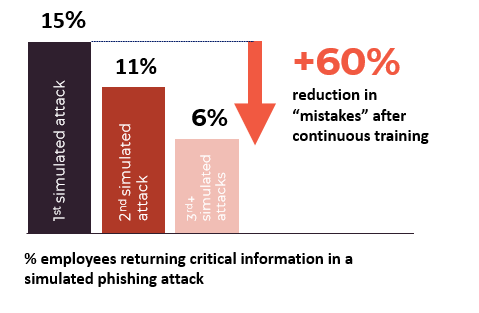

Når du lærer å gjenkjenne tegnene på phishing kan du beskytte deg selv og bedriften din mot angrep. Derfor er bevissthet rundt phishing kritisk når det gjelder forebygging. Et enkelt lynkurs er imidlertidig ikke nok. Kontinulerlig opplæring er avgjørende for å skape et bevisst team, særlig fordi phishing-angrep stadig endrer seg. Ved å kombinere simuleringer med bevissthetstrening hjelper du ditt team til å utgjøre en sterk forsvarslinje. Bevissthetstrening kan skje via digital e-læring eller fysisk undervisning, eller en blanding av begge.

Våre undersøkelser viser at brukerne våre begikk halvparten så mange feil under simulerte phishing-angrep etter å ha mottatt jevnlig bevissthetstrening og phishing-trening.

Skap en god sikkerhetskultur

Sist, men ikke minst: Sørg for å skape en sikkerhetskultur som oppmuntrer dine ansatte til å prioritere IT-sikkerhet og si ifra hvis noe ikke stemmer. Sørg for at du har en prosedyre på plass for hvis bedriften din blir utsatt for et angrep, og at teamet ditt vet hvem de skal henvende seg til. En av de mange fordelene med phishing-simuleringer er muligheten til å etablere denne prosessen og definere roller og forventninger.

I tillegg bør du oppmuntre teamet ditt til alltid å be om hjelp hvis de er i tvil, og ikke være redd for å gjøre feil. På den måten føler medarbeiderne dine seg trygge på å rapportere hvis uhellet er ute og en phishing-mail har blitt klikket på. Resultatet er at relevante tiltak kan iverksettes raskere, og skadene kan reduseres betydelig.

Husk også å belønne medarbeidere som rapporterer phishing-e-post. En måte er å vise frem "dagens fangst". For å hjelpe teamet ditt med å praktisere gode digitale vaner og være på vakt kan du også laste ned våre plakater om cybersikkerhet og henge dem opp på kontoret!

Til slutt

I dette blogginnlegget har vi forklart hva phishing er og hvorfor det er en av de største sikkerhetstruslene bedrifter står ovenfor i dag. Vi har vist at det finnes ulike typer phishing, og at alle i organisasjonen kan bli utsatt for phishing-angrep. Derfor har det aldri vært viktigere å skape bevissthet rundt phishing via opplæring i IT-sikkerhet. Ved å skape et “menneskelig skjold” reduserer du sjansene betraktelig for at bedriften din blir “phiskerens“ fangst!